Wenn ich an meine Handwerkszeiten vor 25 Jahren zurückdenke, taucht immer wieder die Begrifflichkeit ‚Klassische Nullung‘ in meinen Gedanken auf. Was genau dahintersteckt und wo die Probleme liegen, beschreibe ich in diesem Beitrag.

Was ist eine klassische Nullung?

Die klassische Nullung war über viele Jahre eine gängige Schutzmaßnahme in der Hausinstallation. Dabei wurde der Schutzleiter (PE) mit dem Neutralleiter (N) verbunden, da ein separater Schutzleiter (Grün/Gelb) nicht vorhanden war. Diese Verbindung sollte als PEN-Leiter dienen, um eine Erdung herzustellen.

Das Prinzip ist einfach: Tritt ein Fehlerstrom auf, fließt er über den PEN-Leiter ab. Mitte der 1970er Jahre wurde die klassische Nullung aus sicherheitsrelevanten Gründen verboten. Dennoch findet man sie auch heute noch in manchen älteren Installationen.

Warum kein Schutzleiter

Die früheren Einspeisungen eines Hauses erfolgte über ein sogenanntes TN-C Netz, diese Netzform bestehend aus 4 Außenleiter, 3 Phasen und einen Neutralleiter. Es gab keinen getrennetne Schutzleiter. Demzufolge hat man den „Schutzleiter“ mit dem Neutralleiter verbunden, um Fehlerströme abzuleiten.

Problem TN-C und Schutzleiter

Die Schwächen und Probleme eines TN-C-Netzes sind eindeutig.

Unterbrochener PEN: Wird der PEN-Leiter aus irgendeinem Grund getrennt, besteht das Risiko, dass metallische Gehäuse unter Spannung stehen und eine lebensgefährliche Gefahr darstellen.

Problematische Erdung: In einem TN-System ist der Sternpunkt des Trafos mit der Erde an der Station verbunden. Der Fehlerstrom kann zwar über die Erde zurückfließen, problematisch wird es jedoch, wenn am Gehäuse Netzspannung anliegt. Erst durch eine Verbindung zur Erde, etwa durch Berührung des Gehäuses, löst der FI aus. Der Strom fließt dabei bis zur Abschaltung durch den Körper, was gefährlich und unzulässig ist.

Nicht mehr zulässig: Die Zeiten ändern sich, und mit ihnen die Normen. Sicherheit hat oberste Priorität, weshalb das TN-C-Netz durch ein modernes TN-S-Netz ersetzt wurde.

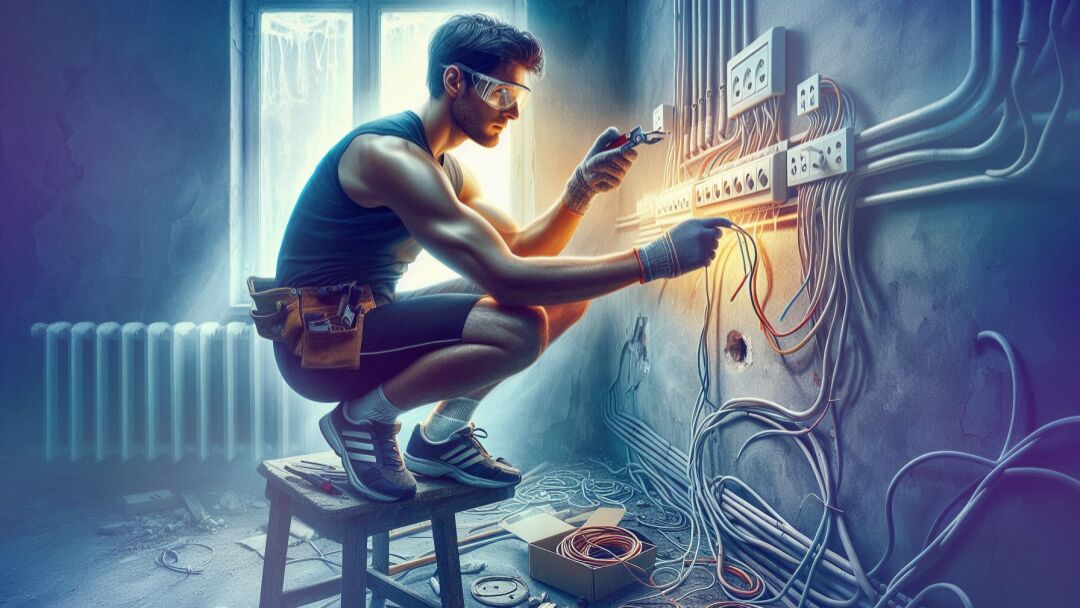

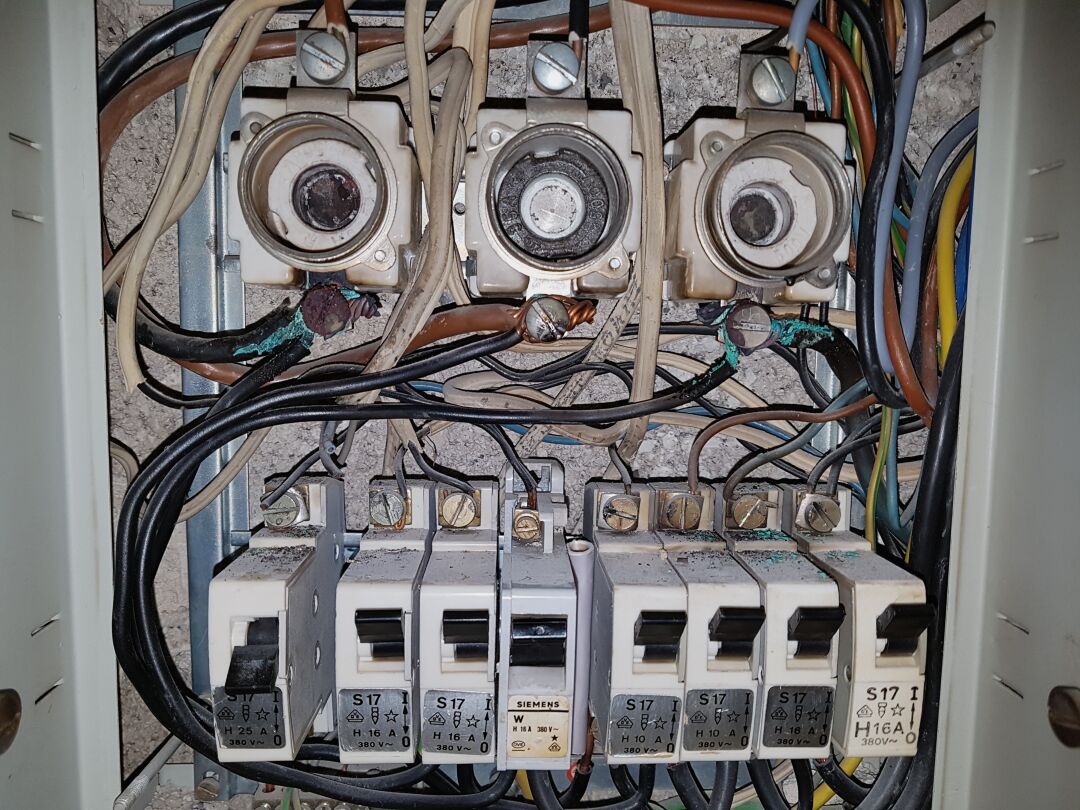

Man erkannte die Nachteile und Risiken dieser Netzform und setzte später auf das TN-S-System. Ein schönes Beispiel aus einer meiner Baustelle. So sollte keine Verteilung aussehen, egal wie alt sie ist. 😉

Mehr zum Thema Netzformen: https://de.wikipedia.org/wiki/TN-System

Warum jetzt einen Schutzleiter

Zeiten, Technik und Normen ändern sich. Zum Beispiel funktioniert ein FI-Schutzschalter (Fehlerstromschutzschalter) nicht im TN-C-Netz, da er den Differenzstrom zwischen den aktiven Leitern misst. Diesen kann er nur erfassen, wenn der Fehlerstrom über einen separaten Schutzleiter abgeleitet wird und dann tatsächlich eine Differenz entsteht.

Aus diesem Grund werden heute ausschließlich TN-S-Netze verwendet. Diese bestehen aus fünf Leitern: drei Phasen, einem Neutralleiter und einem Schutzleiter, die getrennt geführt werden.

Der Fehlerstromschutzschalter

Wusstest du, dass ein FI alle sechs Monate durch das Drücken der Prüftaste getestet werden sollte? Durch das Drücken der Prüftaste simuliert der FI einen Fehlerstrom und löst aus. Wenn nicht, unbedingt tauschen lassen!

Auch wichtig zu wissen ist, dass ein FI auch durch falsche Verdrahtung ausgelöst werden kann. Das bedeutet: Die Prüftaste funktioniert, aber der FI ist funktionslos. !!!Schlusswort

Das Thema Elektrik und die Sicherheit wird oft unterschätzt. Ahnungslosigkeit kann gefährlich sein, besonders dann, wenn ein FI nachgerüstet werden soll und das notwendige Hintergrundwissen über Netzformen fehlt. Kennst du die Klassische Nullung und hast Beispiele? Dann lass mir doch einen Kommentar da. 😉